Salah sawijining masalah malware sing saiki duwe masalah yaiku Trojan utawa virus sing ndhelik file ing disk pangguna. Sawetara file kasebut bisa didhelikake, lan sawetara durung. Buku manual ngemot algoritma sing bisa ditindakake ing kaloro kahanan, cara kanggo nemtokake enkripsi spesifik babagan layanan No More Ransom lan ID Ransomware, uga ringkesan program kanggo pangreksan saka virus ransomware.

Ana pirang-pirang modifikasi virus utawa Trojan ransomware kasebut (lan sing anyar terus-terusan katon), nanging intine karya umum nggedhekake manawa sawise nginstal ing komputer sampeyan file dokumen, gambar lan file liyane sing penting bisa dienkripsi kanthi owah-owahan lan ekstensi file asli. Sawise sampeyan nampa pesen ing file readme.txt sing kabeh file wis dienkripsi, lan kanggo dekripsi kasebut, sampeyan kudu ngirim jumlah tartamtu menyang panyerang. Cathetan: Windows 10 Fall Creators Update wis nglindhungi saka virus ransomware.

Apa sing kudu ditindakake yen kabeh data penting bakal dienkripsi

Kanggo wiwitan, sawetara informasi umum kanggo sing wis ndhelik file penting ing komputer kasebut. Yen data penting ing komputer wis di-enkripsi, mula dhisik, aja kuwatir.

Yen sampeyan duwe kesempatan kaya ngono, saka disk komputer sing ditampilake virus ransomware, nyalin ing endi wae menyang drive external (USB flash drive) conto file sing njaluk panjaluk teks panyerang, uga sawetara salinan file sing wis dienkripsi, banjur. kesempatan, mateni komputer supaya virus ora bisa terus nglumpukake data, lan nindakake tumindak sing isih ana ing komputer liyane.

Langkah sabanjure yaiku nggunakake file sing wis ndhelik kanggo nemokake jinis virus sing ndhelikake data: kanggo sawetara wong kasebut ana dekoder (sawetara sing bakal dakkandhakake ing kene, sawetara sing didhaptar ing mburi artikel), kanggo sawetara - durung. Nanging, ing kasus iki, sampeyan bisa ngirim conto file sing ndhelik menyang laboratorium anti-virus (Kaspersky, Dr. Web) kanggo diteliti.

Kepiye persis kanggo ngerteni? Sampeyan bisa nindakake iki nggunakake Google, wis nemokake diskusi utawa jinis cryptor kanthi extension file. Layanan uga wiwit katon kanggo nemtokake jinis ransomware.

Ora tebusan maneh

Ora Ana Ransom minangka sumber daya aktif sing didhukung dening pangembang keamanan lan kasedhiya ing versi Rusia, sing tujuane kanggo nyerang virus karo ransomware (ransomware Trojans).

Yen sukses, Ora Ana Ransom sing bisa mbantu ngrampungake dokumen, database, foto lan informasi liyane, download program decryption sing dibutuhake, lan uga entuk informasi sing bakal ngindhari ancaman kasebut ing ngarep.

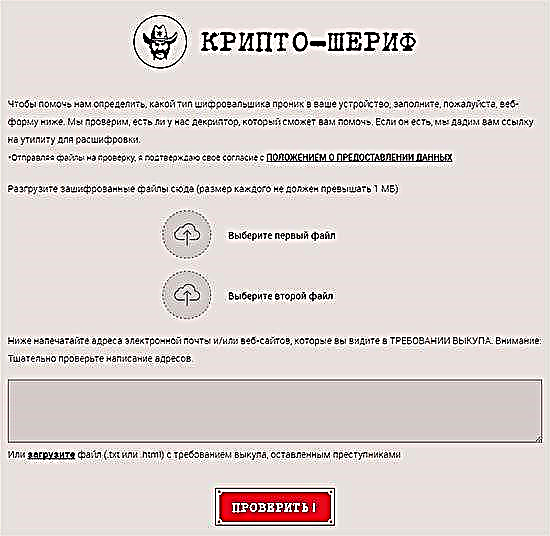

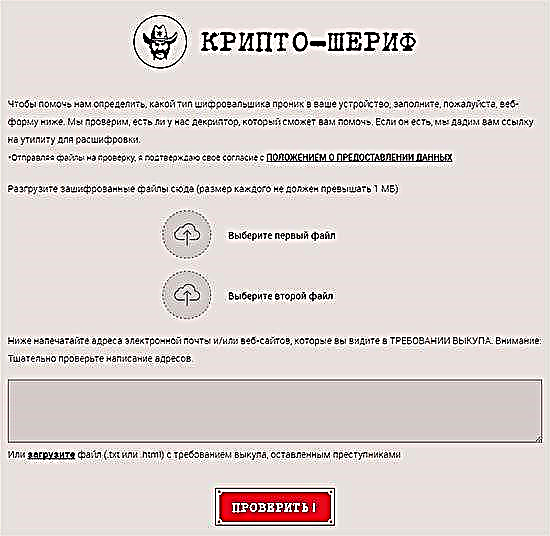

Ing Ora Ana Ransom, sampeyan bisa nyoba nggawe decrypt file lan nemtokake jinis virus enkripsi kaya ing ngisor iki:

- Klik "Ya" ing kaca utama layanan //www.nomoreransom.org/en/index.html

- Kaca Crypto Sheriff mbukak, ing ngendi sampeyan bisa ndownload conto file sing ndhelik sing ora luwih saka 1 MB ukuran (aku nyaranake download tanpa data rahasia), uga nemtokake alamat email utawa situs sing mbutuhake scammers njaluk tebusan (utawa download file readme.txt saka syarat).

- Klik tombol "Priksa" lan tunggu cek kanggo ngrampungake lan asile.

Kajaba iku, bagean migunani kasedhiya ing situs iki:

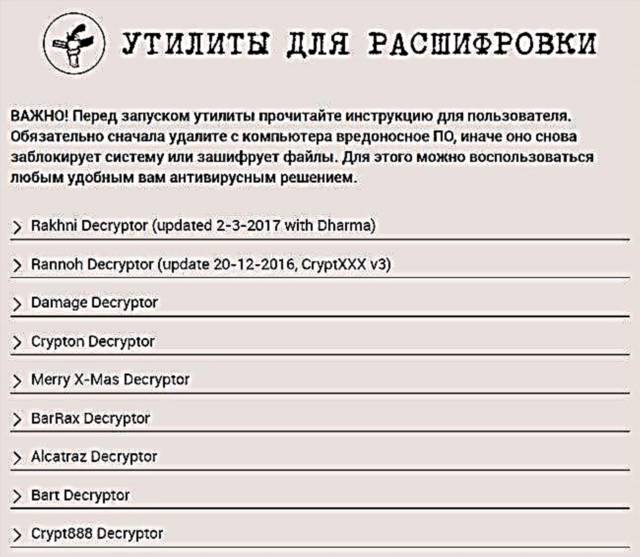

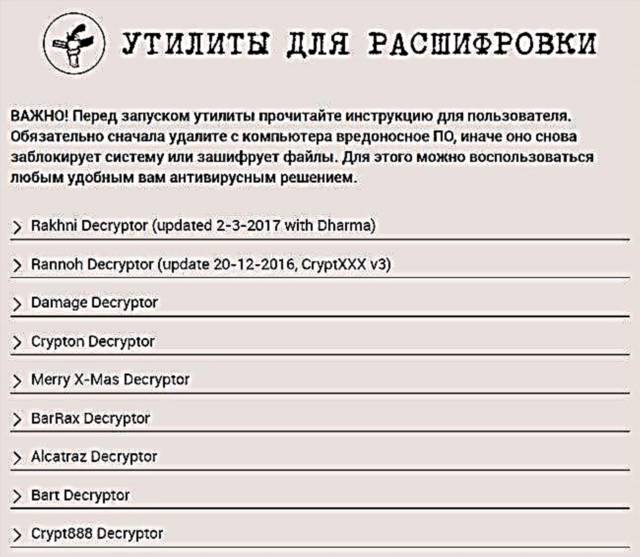

- Decryptor meh kabeh piranti sing ana saiki kanggo file decrypting sing dienkripsi dening virus.

- Nyegah infeksi - informasi sing dituju utamane kanggo pangguna wong anyar, sing bisa mbantu nyegah infeksi ing mangsa ngarep.

- Pitakon lan wangsulan - informasi kanggo sing pengin luwih ngerti pakaryan virus ransomware lan tumindak ing kasus nalika ngadhepi manawa file ing komputer kasebut dienkripsi.

Dina iki, Ora ana Ransom sing paling migunani lan sumber daya sing migunani sing gegandhengan karo file decrypting kanggo pangguna sing nganggo basa Rusia, aku nyaranake.

ID Ransomware

Layanan liyane kaya iki yaiku //id-ransomware.malwarehunterteam.com/ (sanajan aku ora ngerti betapa kerjane kanggo versi basa Rusia saka virus, nanging luwih becik nyoba, menehi feed layanan minangka conto file sing ndhelik lan file teks kanthi panjaluk tebusan).

Sawise nemtokake jinis encryptor, yen sampeyan sukses, coba goleki sarana kanggo dekripsi pilihan iki adhedhasar pitakon kaya: Decryptor encryption_type. Utilitas kasebut gratis lan ditokake dening pangembang antivirus, umpamane, sawetara keperluan kaya kasebut bisa ditemokake ing situs web Kaspersky //support.kaspersky.ru/viruses/utility (keperluan liyane luwih cedhak karo mburi artikel). Lan, kaya sing wis kasebut, aja ragu-ragu ngubungi pangembang anti-virus ing forum kasebut utawa menyang layanan dhukungan kanthi mail.

Sayange, kabeh iki ora nate mbantu lan ora ana dekoder file sing digunakake. Ing kasus iki, skenario beda-beda: akeh sing mbayar penyerang, menehi semangat supaya bisa nglanjutake kegiatan iki. Program kanggo mbalekake data ing komputer mbantu sawetara pangguna (wiwit virus, kanthi nggawe file sing ndhelik, mbusak file penting sing bisa digunakake kanthi teori).

File ing komputer dienkripsi ing xtbl

Salah sawijining varian paling anyar saka virus ransomware ndhelik file, ngganti file kasebut kanthi extension .xtbl lan jeneng sing kalebu karakter acak.

Ing wektu sing padha, file teks readme.txt diselehake ing komputer kanthi isi ing ngisor iki: "File sampeyan wis didhelikake. Kanggo dekripsi kasebut, sampeyan kudu ngirim kode kasebut menyang alamat email [email protected], [email protected] utawa [email protected]. sampeyan bakal nampa kabeh pandhuan sing dibutuhake. Cobanen kanggo nyaring file-file kasebut bakal nyebabake kerugian informasi sing ora bisa dicabut "(alamat email lan teks bisa beda-beda).

Sayange, saiki ora ana cara kanggo nggawe decrypt .xtbl (nalika ditampilake, pandhuan bakal dianyari). Sawetara pangguna sing duwe informasi penting ing komputer nglaporake forum anti-virus sing dikirim penulis virus 5,000 rubel utawa jumlah sing dibutuhake lan nampa dekoder, nanging iki bebaya banget: sampeyan bisa uga ora entuk apa-apa.

Apa yen file ndhelik ing .xtbl? Rekomendasiku yaiku kaya ing ngisor iki (nanging beda karo situs ing tematik liyane, ing endi, umpamane, nyaranake langsung komputer saka sumber listrik utawa ora mbusak virus. Miturut pendapat saya, iki ora perlu, lan ing sawetara kahanan, ana uga mbebayani, nanging sampeyan mutusake.):

- Yen sampeyan bisa, ngganggu proses enkripsi kanthi ngilangi tugas sing cocog ing manajer tugas, nyopot komputer saka Internet (iki bisa dadi syarat sing enkripsi)

- Elinga utawa tulis kode sing kudu diserang dening panyerang menyang alamat email (ora mung ing file teks ing komputer, yen ora bisa uga ndhelik).

- Nggunakake Malwarebytes Antimalware, versi nyoba Kaspersky Internet Security utawa Dr.Web Cure It, mbusak file enkripsi virus (kabeh alat sing kadhaptar bisa nindakake kanthi becik). Aku maringi pitunjuk sampeyan supaya giliran nggunakake produk sing kapisan lan kapindho saka dhaptar (Nanging, yen sampeyan duwe antivirus dipasang, nginstal nomer loro "saka ndhuwur" ora disenengi, amarga bisa nyebabake masalah ing komputer.)

- Nyana decryptor saka perusahaan anti-virus bakal katon. Ing ngarep ing kene yaiku Kaspersky Lab.

- Sampeyan uga bisa ngirim conto file sing ndhelik lan kode sing dibutuhake [email protected]yen sampeyan duwe salinan file sing padha ing wangun sing durung dikirim, kirim uga. Ing teori, iki bisa nyepetake munculna dekoder.

Sing ora kudu ditindakake:

- Ganti jeneng file sing ndhelik, ganti extension lan mbusak yen penting kanggo sampeyan.

Mangkene kabeh aku bisa ngomong babagan file sing ndhelik kanthi ekstensi .xtbl ing wektu iki.

File ndhelik luwih apik_call_saul

Virus ransomware paling anyar yaiku Better Call Saul (Trojan-Ransom.Win32.Shade), sing nginstal extension .better_call_saul kanggo file sing ndhelik. Cara dekripsi file kasebut isih durung jelas. Pangguna sing ngubungi Kaspersky Lab lan Dr.Web nampa informasi manawa iki durung bisa ditindakake (nanging isih nyoba ngirim - luwih akeh conto file sing ndhelik saka pangembang = luwih canggih golek cara).

Yen sampeyan nemokake metode decryption (yaiku, dikirim ing endi wae, nanging aku ora ngetutake), mangga bareng informasi ing komentar.

Trojan-Ransom.Win32.Aura lan Trojan-Ransom.Win32.Rakhni

Trojan ing ngisor iki sing ndhelik file lan nginstal ekstensi saka dhaptar iki:

- .kunci

- .crypto

- .kraken

- .AES256 (ora kudu tentara iki, ana liyane sing nginstal ekstensi sing padha).

- .codercsu @ gmail_com

- .enc

- .oshit

- Lan liyane.

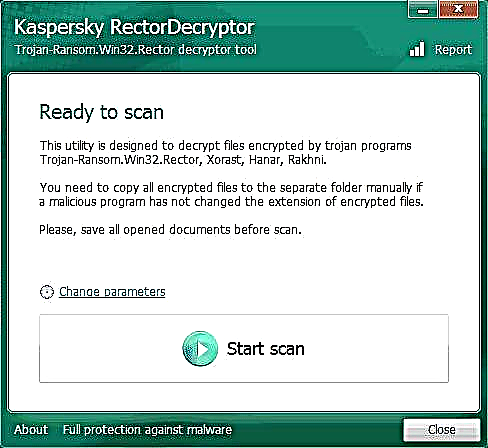

Kanggo ngrusak file sawise operasi virus kasebut, situs Kaspersky duwe sarana gratis RakhniDecryptor, kasedhiya ing kaca resmi //support.kaspersky.ru/viruses/disinfection/10556.

Ana uga instruksi rinci babagan panggunaan iki, nuduhake cara mbalekake file sing ndhelik, sing dakkarepake mbusak pilihan "Delete file enkripsi sawise sukses decryption" (sanajan aku mikir kabeh bakal apik karo pilihan sing wis diinstal).

Yen sampeyan duwe lisensi antivirus Dr.Web, sampeyan bisa nggunakake dekripsi gratis saka perusahaan iki ing //support.drweb.com/new/free_unlocker/

Varian liyane saka virus ransomware

Kurang umum, nanging uga ana ing ngisor iki pasukan sing ndhelik file lan mbutuhake dhuwit kanggo decryption. Link kasebut ngemot ora mung keperluan kanggo mbalekake file sampeyan, nanging uga gambaran babagan tandha sing bakal mbantu nemtokake manawa sampeyan duwe virus tartamtu iki. Sanajan ing umum, cara paling optimal: nggunakake Kaspersky Anti-Virus, pindai sistem kasebut, golek jeneng Trojan miturut klasifikasi perusahaan iki, banjur goleki sarana kanthi jeneng iki.

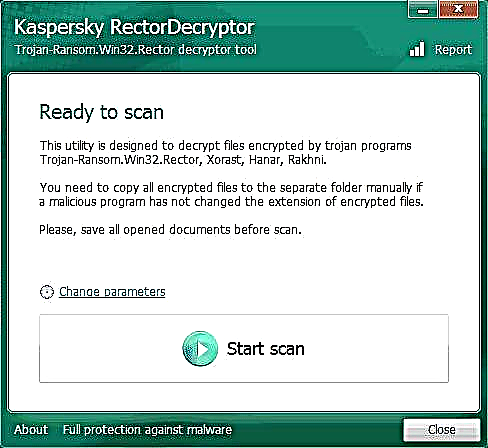

- Trojan-Ransom.Win32.Rector - Utilitas dekripsi RectorDecryptor gratis lan kasedhiya panggunaan kasedhiya ing kene: //support.kaspersky.ru/viruses/disinfection/4264

- Trojan-Ransom.Win32.Xorist - pasukan sing padha sing nampilake jendhela sing njaluk dikirim menyang SMS utawa kontak kanthi email kanggo nampa pandhuan decryption. Pandhuan kanggo mbalekake file sing ndhelik lan sarana XoristDecryptor kanggo iki kasedhiya ing //support.kaspersky.ru/viruses/disinfection/2911

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury - utami RannohDecryptor //support.kaspersky.ru/viruses/disinfection/8547

- Trojan.Encoder.858 (xtbl), Trojan.Encoder.741 lan liya-liyane kanthi jeneng sing padha (nalika nggoleki liwat antivirus Dr.Web utawa Utaman Iki) lan kanthi macem-macem nomer - coba goleki Internet kanggo jeneng trojan. Kanggo sawetara wong-wong mau, ana keperluan dekripsi Dr.Web, uga, yen sampeyan ora bisa nemokake sarana kasebut, nanging ana lisensi Dr.Web, sampeyan bisa nggunakake kaca resmi //support.drweb.com/new/free_unlocker/

- CryptoLocker - kanggo nggawe file sawise file CryptoLocker, sampeyan bisa nggunakake situs //decryptcryptolocker.com - sawise ngirim file conto, sampeyan bakal nampa kunci lan sarana kanggo mbalekake file sampeyan.

- Ing situs//bitbucket.org/jadacyrus/ransomwareremovalkit/download download Ransomware Removal Kit - arsip sing akeh informasi babagan macem-macem jinis enkripsi lan keperluan dekripsi (ing basa Inggris)

Uga, saka warta paling anyar - Kaspersky Lab, bebarengan karo petugas penegak hukum saka Walanda, ngembangake Ransomware Decryptor (//noransom.kaspersky.com) kanggo nggawe file sawise CoinVault, nanging ransomware iki durung katon ing latitude kita.

Perlindhungan virus Ransomware utawa ransomware

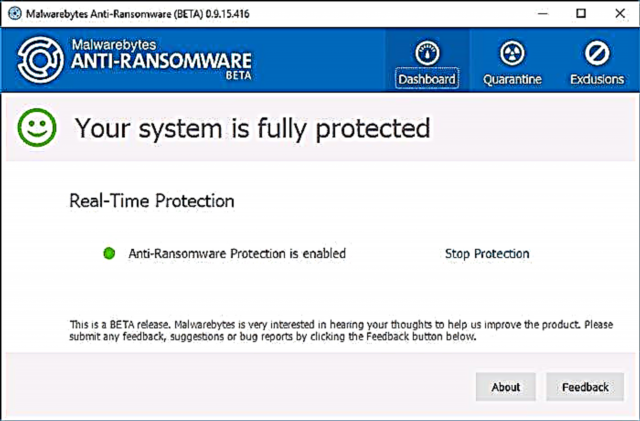

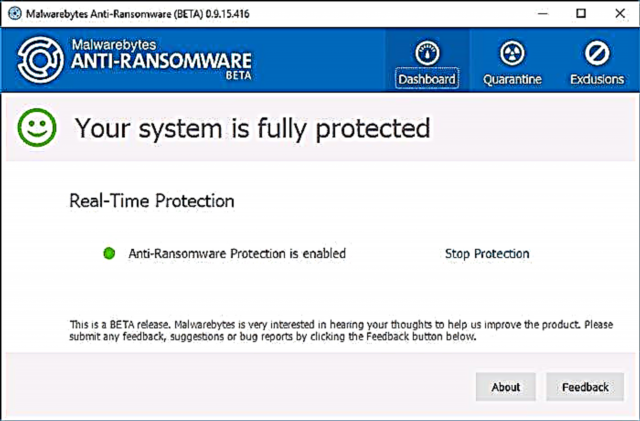

Nalika nyebarake Ransomware, akeh produsen alat antivirus lan anti-malware wiwit ngeculake solusi dhewe kanggo nyegah encrypttor ora bisa digunakake ing komputer, yaiku:- Malwarebytes Anti-Ransomware

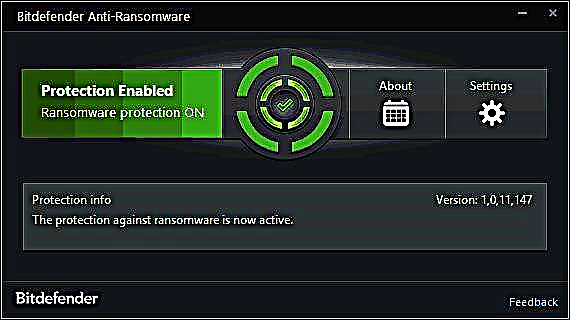

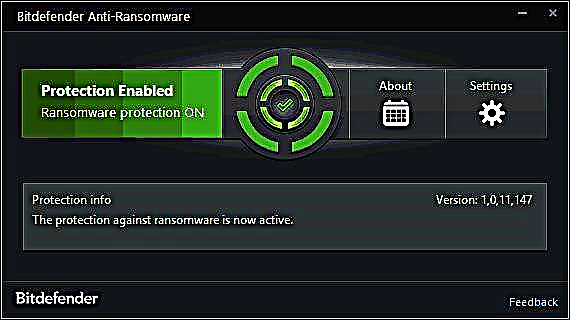

- BitDefender Anti-Ransomware

- WinAntiRansom

Nanging: program kasebut ora kanggo decryption, nanging mung kanggo nyegah enkripsi file penting ing komputer. Oalah, misale yen fungsi kasebut kudu ditindakake ing produk anti-virus, yen ora dadi kahanan aneh: pangguna kudu duwe anti-virus, alat kanggo nglawan AdWare lan Malware, lan saiki uga minangka sarana anti-ransomware, ditambah uga ing kasus Anti- ngeksploitasi.

Kanthi cara kasebut, yen tiba-tiba sampeyan duwe prekara sing ditambahake (amarga aku ora bisa nglacak apa sing kedadeyan karo metode penyah), laporan ing komentar, informasi iki bakal migunani kanggo pangguna liyane sing wis nemoni masalah.